Вышел в свет 6-й номер журнала "Информационная безопасность"

Основные темы номера: SGRC, NGFW, SOC, КИИ, белые хакеры

Защита информации и кибербезопасность на ТБ Форуме 2026

Именно на ТБ Форуме анонсируются планы регуляторов в сфере информационной безопасности на 2026 год, обсуждаются насущные вопросы сертификации средств, аттестации информационных систем, разработки безопасного ПО и СЗИ

Редакция формирует выпуск № 1, 2026 — приглашаем экспертов и рекламодателей!

Спецпроекты по DRP, доверенным репозиториям, кмбербезопасности ЦОД, песочницам

Кибербезопасность предприятия и защита ИТ-инфраструктуры

Обсудим, как защитить бизнес от кибератак, минимизируя риски, используя технологии, практические кейсы и эффективное управление инцидентами

Новости отрасли

Риски и угрозы

Киберинциденты

Расследования

Безопасность КИИ

Пресс-релизы

Хотите стать нашим экспертом, автором, партнером?

Внесите свой вклад в развитие медиаплатформы ITSec и журнала "Информационная безопасность"

Безопасность vs инновации: осознанный выбор инфобезника в финтехе

Алексей Плешков, эксперт по информационной безопасности с более чем двадцатилетним опытом, о том, как трансформировались…

ИБ-закупки в 2025 году выросли на 9,3%

В 2025 г. рынок закупок в сфере информационной безопасности – средств защиты информации, ИБ-услуг и профильного ПО – в р…

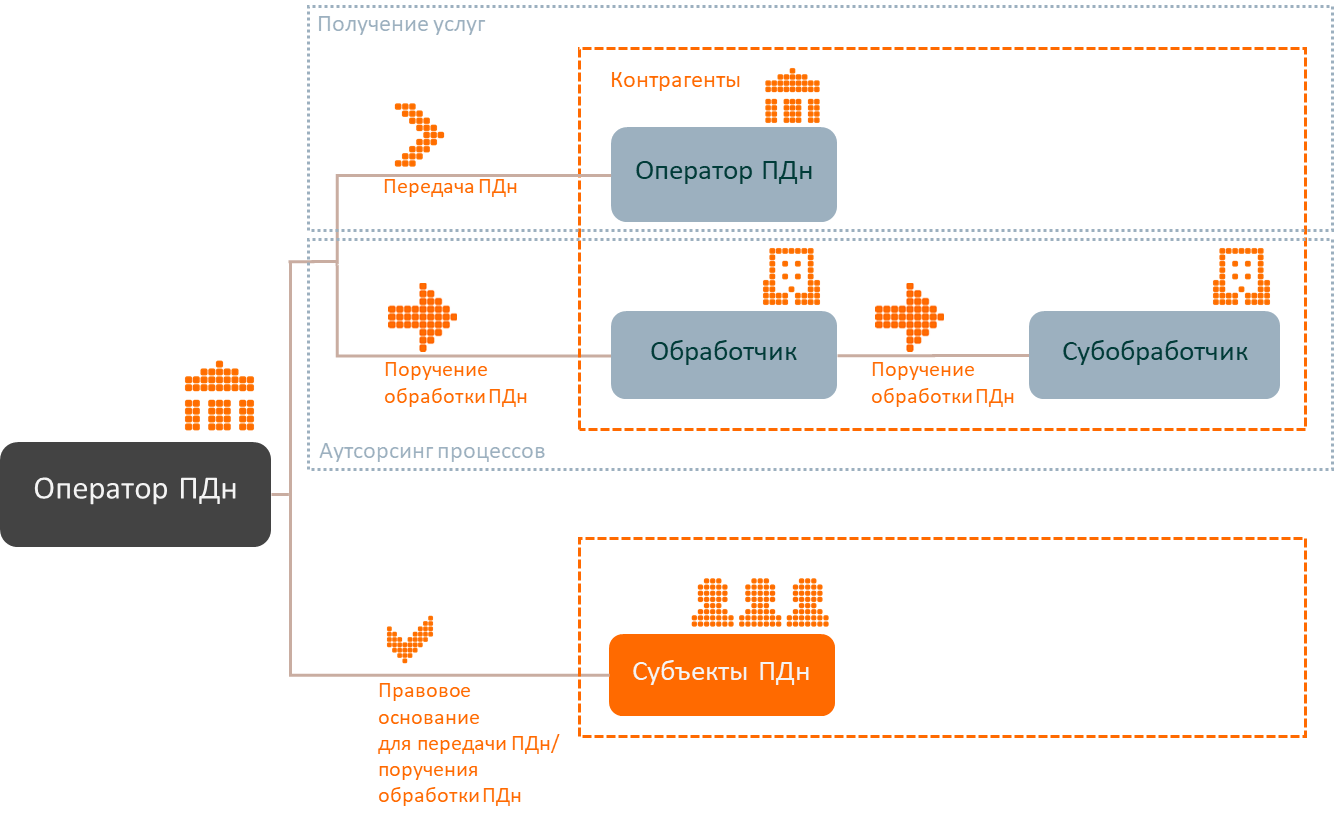

Аутсорсинг процессов с точки зрения законодательства о персональных данных

Популярность аутсорсинга технологических и бизнес-процессов в России продолжает расти, что неудивительно: этот подход да…

Информационная безопасность – это не броня, а интеллект

Информационная безопасность превращается в важнейшую индустрию, услугами которой пользуются бизнес, государство и обычны…

Архитектура мобильного доверия. Круглый стол

Мы давно храним на мобильных устройствах чувствительные данные, переписываемся, подписываем документы. Но можно ли счита…

Роль аппаратных ускорителей в современных NGFW

Использование аппаратного ускорения в NGFW фактически стало отраслевым стандартом. Крупные мировые вендоры – Cisco, Chec…

Встроенной сетевой безопасности больше недостаточно

На заре создания сетевых устройств к ним предъявляли только одно требование – чтобы они предавали пакеты данных. Сетевые…

DDoS–2025: новые угрозы и принципы защиты

В 2022 году многие компании прошли проверку на DDoS-прочность. В экстренных условиях кто-то спешно наращивал пропускную …

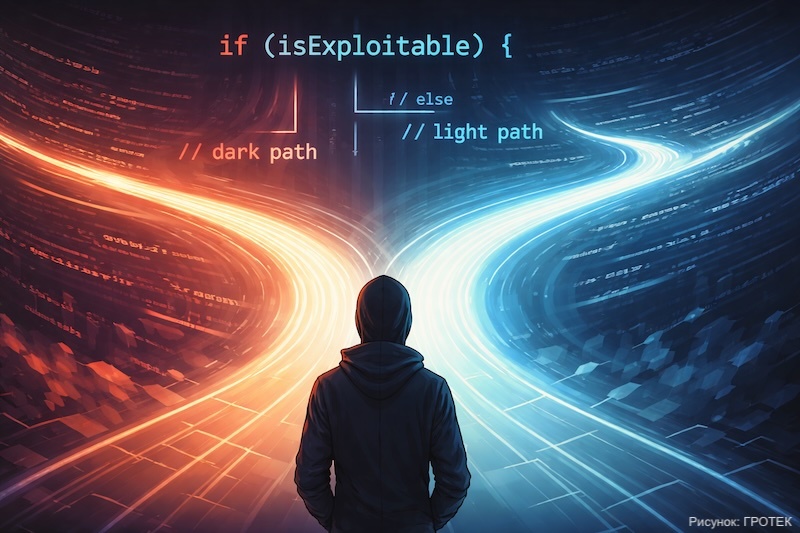

Этика как уязвимый компонент

Этика – как известно, про нормы, принципы и ценности, регулирующие поведение людей. Но в информационной безопасности эти…