Bitte anmelden für besseres Erlebnis

Code Virtualizer Software für Code-Virtualisierung

Code Virtualizer Software für Code-Virtualisierung

Aktionsregeln

1、Aktionszeit:{{ info.groupon.start_at }} ~ {{ info.groupon.end_at }}。

1、Aktionszeit:Sofort fertig。

2、Gruppenkauf gültig bis:{{ info.groupon.expire_days * 24 }}Stunde。

3、Gruppenteilnehmer:{{ info.groupon.need_count }}Person。

Gruppenkaufinformationen

1、Ablauf: Beitreten/Starten, bezahlen, Mindestteilnehmer erreichen – Erfolg!

2、Bei Nichterreichen der Mindestteilnehmerzahl wird der Betrag zurückerstattet.

3、Mindestteilnehmer und Zeit variieren je nach Produkt.

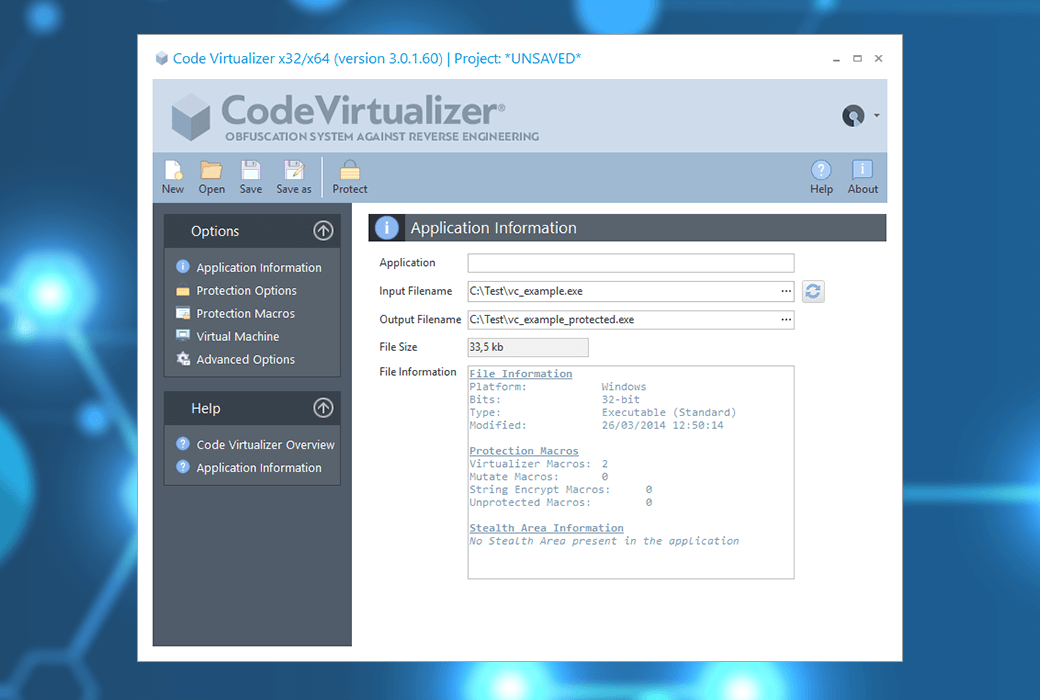

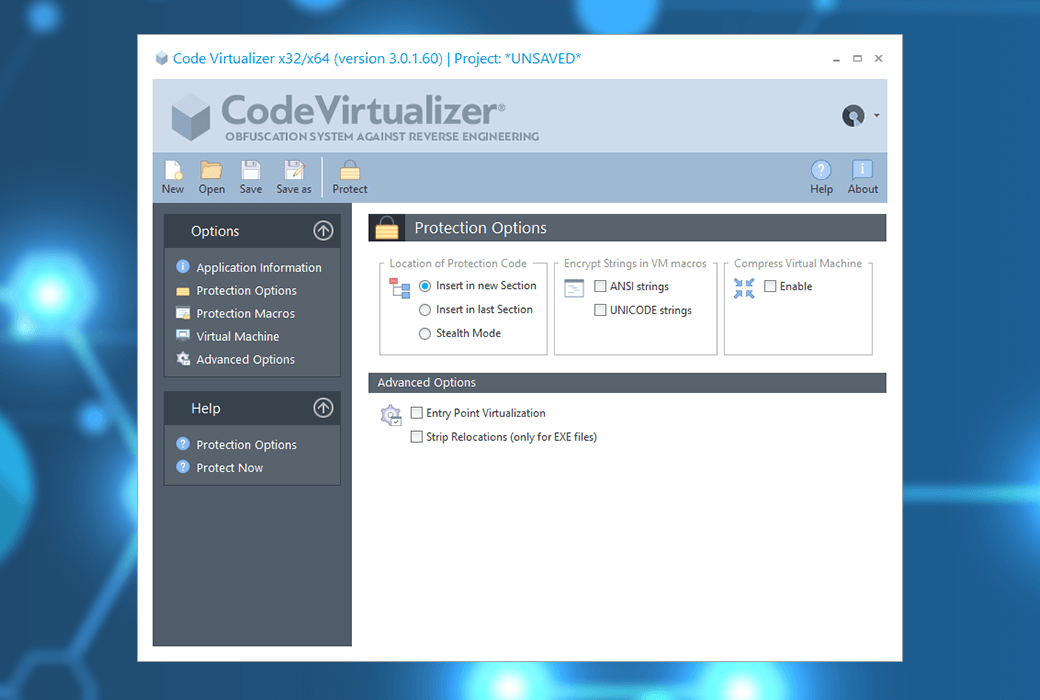

Code Virtualizer ist ein leistungsstarkes Code-Verwechselsystem für Windows-, Linux- und Mac-Anwendungen und dynamische Bibliotheken. Es hilft Entwicklern, ihre sensiblen Codegebiete vor Bedrohungen durch Reverse Engineering zu schützen, indem sie Code auf Codevirtualisierung basieren.

Code Virtualizer konvertiert Ihren Originalcode (x86/x64 oder ARM64-Anweisungen) in virtuellen Operationscode, der nur von internen virtuellen Maschinen verstanden werden kann. Diese virtuellen Operating-Codes und die virtuellen Maschinen selbst sind für jede geschützte Anwendung einzigartig, wodurch allgemeine Angriffe auf Code Virtualizer vermieden werden.

Code Virtualizer schützt Ihre sensiblen Codegebiete und umfasst alle x86/x64- oder ARM64-nativen PE-, ELF- oder Mach-O-Dateien (z. B. ausführbare Dateien/EXEs, Systemdienste, DLLs, OCXs, ActiveX-Steuerelemente, freigegebene Objekte, Bildschirmschoner und Gerätetreiber).

Grundlagen des Reverse Engineering

Wenn eine Anwendung erstellt wird, kompiliert der Compiler den Quellcode der Anwendung in mehrere Zieldateien, die aus Maschinensprachecode bestehen. Diese Zieldateien werden dann miteinander verknüpft, um die endgültige ausführbare Datei zu erstellen.

Wenn ein Angreifer versucht, eine kompilierte Anwendung zu hacken, verwendet er ein Dekompilierungswerkzeug, das den Maschinensprachecode in verständlicher Code (z. B. Assemblecode oder fortgeschrittene Programmiersprachen) dekompiliert, und er untersucht dann den dekompilierten Code.

Sobald ein Angreifer sich über die Zielanwendung ausreichend informiert, kann er die kompilierte Anwendung ändern, um ihr Verhalten zu ändern. Ein Angreifer kann beispielsweise die Routine der Prüfung der Probezeit in einer Anwendung umgehen, damit sie dauerhaft ausgeführt wird oder, was noch schlimmer ist, damit sich die Anwendung so verhält, als ob sie bereits registriert wäre.

Code-Virtualisierung gegen Reverse Engineering

Codevirtualisierung bezieht sich auf die Konvertierung des binären Codes einer bestimmten Maschine in einen anderen binären Code, den eine andere Maschine verstehen kann. Das heißt, der Befehlssatz einer bestimmten Maschine wird in einen neuen Befehlssatz umgewandelt, den eine andere Maschine verstehen kann. Die folgende Abbildung zeigt die Konvertierung eines neuen Befehlssatzes von einem Intel x86-Befehlsblock auf eine andere Maschine, spezifisch eine RISC 32-Bit-CPU:

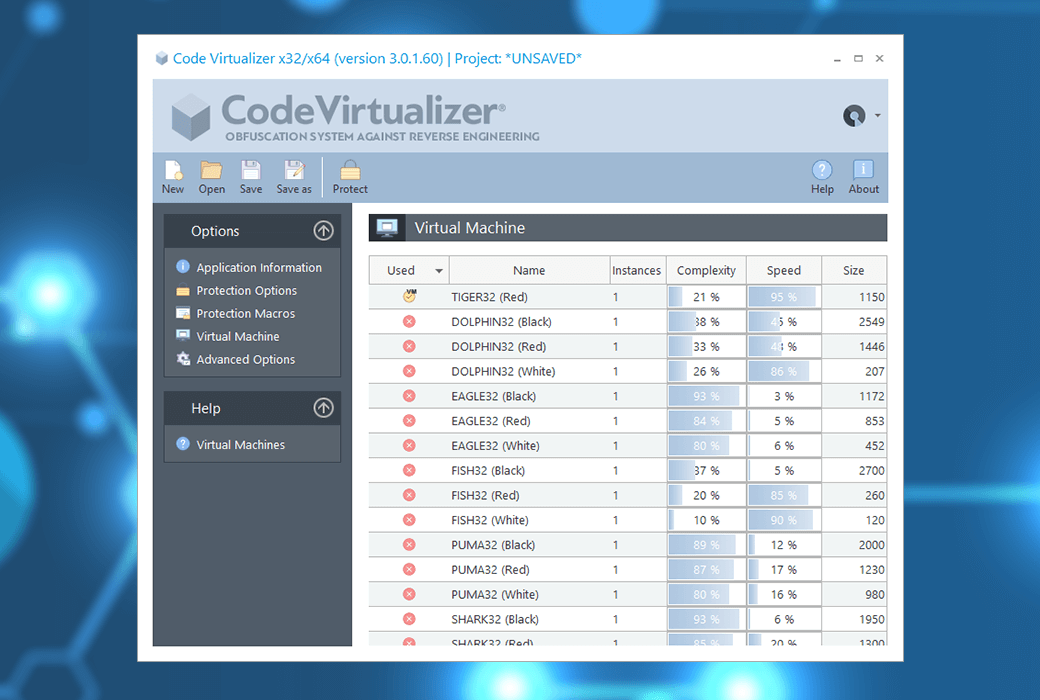

Code Virtualizer kann verschiedene Arten von virtuellen Maschinen erstellen, die jeweils ihren eigenen Anweisungssatz haben. Dies bedeutet, dass bestimmte x86/x64- oder ARM64-Anweisungsblöcke in unterschiedliche Anweisungssätze für jede virtuelle Maschine konvertiert werden können, um zu verhindern, dass Angreifer nach der Konvertierung von x86/x64- oder ARM64-Anweisungen den generierten virtuellen Operating-Code erkennen. Die folgende Abbildung zeigt, wie Sie x86-Anweisungsblöcke in verschiedene Arten von virtuellen Operations konvertieren, die von verschiedenen virtuellen Maschinen simuliert werden können:

Wenn ein Angreifer versucht, einen von Code Virtualizer geschützten Codeblock zu dekompilieren, findet er den ursprünglichen x86-Befehl nicht. Stattdessen wird er einen völlig neuen Befehlssatz entdecken, den er und kein spezieller Decompiler erkennen können. Dies zwingt den Angreifer, einen äußerst schwierigen Prozess zu durchlaufen, um zu erkennen, wie jeder Operationscode ausgeführt wird und wie eine bestimmte virtuelle Maschine für jede geschützte Anwendung funktioniert. Code Virtualizer verwechselt die Ausführung des virtuellen Operating Codes vollständig mit der Untersuchung jeder einzigartigen virtuellen Maschine, um zu verhindern, dass andere untersuchen, wie der virtuelle Operating Code ausgeführt wird.

Codevirtualisierung im realen Leben

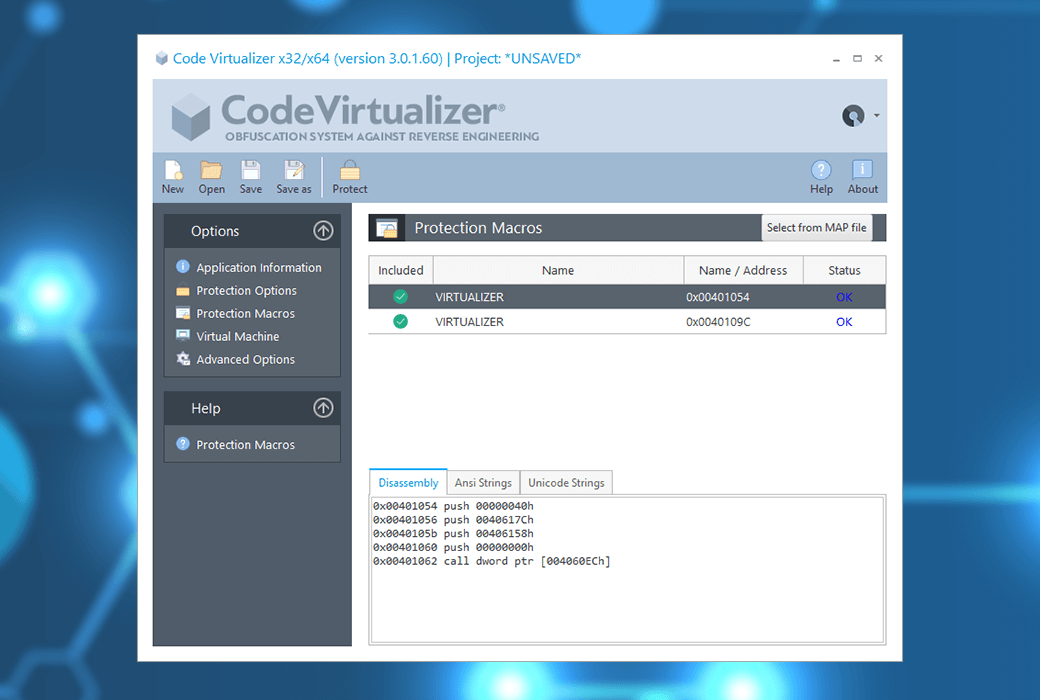

Code Virtualizer kann einfach in Ihre Anwendungen, Bibliotheken und Gerätetreiber eingebettet werden. Wählen Sie einfach die Region des Quellcodes aus, die von Code Virtualizer geschützt wird. Das folgende Beispiel zeigt, wie man Codeblöcke in C-Anwendungen schützt:

#include <stdio.h>

#include "VirtualizerSDK.h"

void main()

{

VIRTUALIZER_START // Der zu schützende Bereich beginnt hier

printf("Hello World");

VIRTUALIZER_END // Ende der zu schützenden Zone

}

Die Makros VIRTUALIZER_START und VIRTUALIZER_END sind virtuelle Makros, die die Ausführung der ursprünglichen Anwendung nicht stören. Erst während des Schutzes erkennt Code Virtualizer diese Codebereiche und konvertiert sie in einzigartige virtuelle Operationscodes, die dann von der virtuellen Maschine simuliert werden, während die geschützte Anwendung ausgeführt wird.

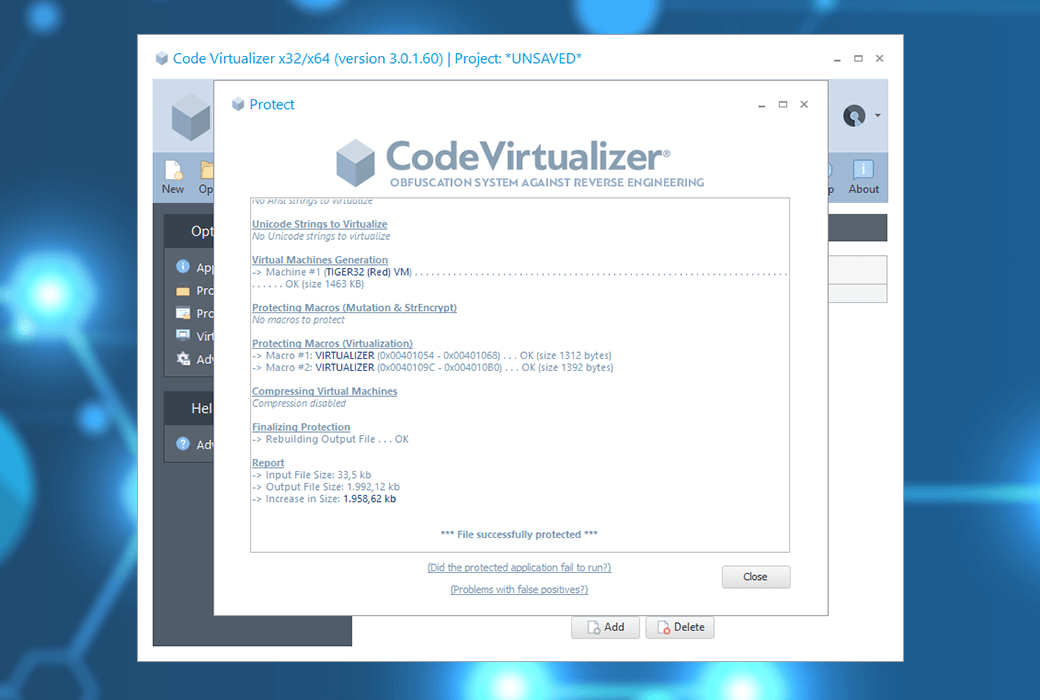

Die folgende Abbildung zeigt das ursprüngliche Bild der kompilierten Anwendung (vor dem Schutz) und die Änderungen, die sich nach dem Schutz durch Code Virtualizer ereigneten:

Wie in der Abbildung gezeigt, muss Code Virtualizer die generierte virtuelle Maschine am Ende der geschützten Anwendung einbetten, um den virtuellen Operationscode beim Ausführen zu simulieren.

Code Virtualizer ist eine leistungsstarke Technologie, die verhindert, dass andere Ihren sensiblen Code überprüfen, z. B. die Routine der Verifizierung der eingegebenen Seriennummer zur Registrierung Ihrer Anwendung. Darüber hinaus hat Code Virtualizer den Kopf der geschützten Anwendung leicht geändert, was bedeutet, dass Sie einen Kompressor oder andere Softwareschutzwerkzeuge ohne Probleme zu Code Virtualizer hinzufügen können.

Wenn Sie ein Entwickler von Windows-Gerätetreibern sind und das Gefühl haben, vernachlässigt zu werden, wenn es keine Lösung zum Schutz Ihrer Gerätetreiber gibt, bietet Ihnen Code Virtualizer die gleiche Technologie wie Anwendungen und DLL (für 32- und 64-Bit-Treiber), um Ihre Gerätetreiber zu schützen.

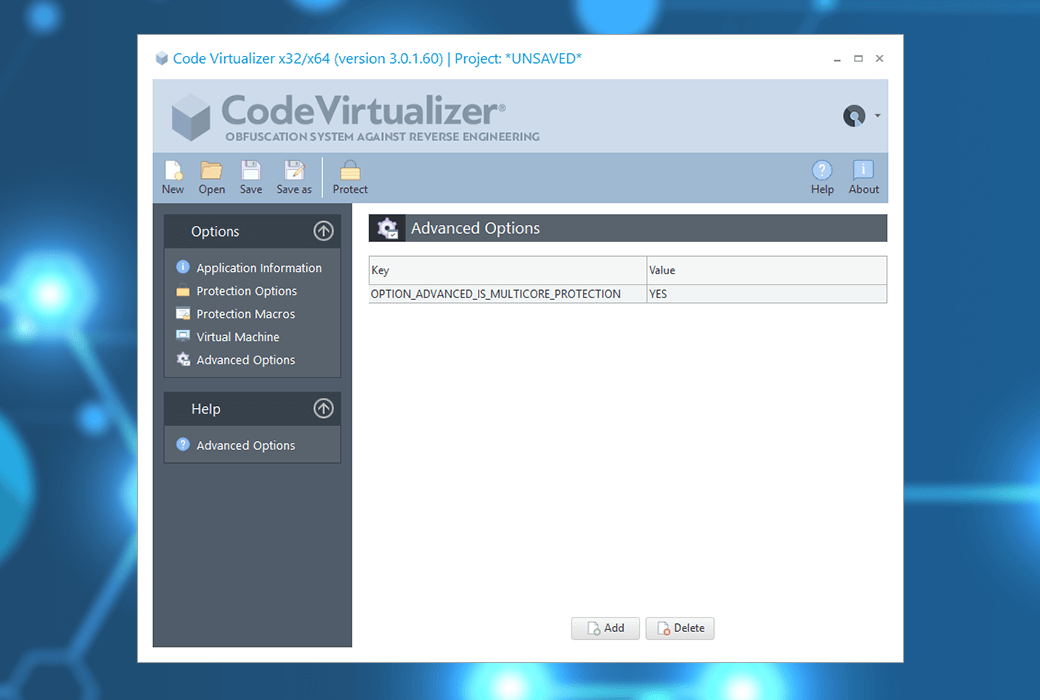

Hier ist Code Virtualizer ® Hauptfunktionen:

- Verwechslung durch mehrere virtuelle Maschinen

- Jede geschützte Anwendung hat einen einzigartigen Schutz.

- Schutz von x86/x64/ARM64-Anwendungen, Bibliotheken und Gerätetreibern

- Fortgeschrittene Variationsmotoren

- Code-Umstellung zum Schutz dynamischer Bibliotheken und Gerätetreiber

- Virtualisieren/Simulieren eines beliebigen x86/x64/ARM64-Operating-Codes in einer einzigartigen virtuellen Maschine

- Jede geschützte Anwendung verfügt über einen einzigartigen virtuellen Operationscode.

- Kompatibel mit allen Kompressoren/Schutzgeräten

- Befehlszeilenschutz

- Und noch mehr!

Offizielle Website:https://www.oreans.com/CodeVirtualizer.php

Downloadzentrum:https://codevirtualizer.apsgo.cn

Lieferzeit:Manuelle Bearbeitung

Betriebsplattform:Windows

Schnittstellensprache:Unterstützung der englischen Oberfläche.

Aktualisierung:1 Jahr Wartungsupdate nach Kauf.

Testen Sie vor dem Kauf:Kostenlose Testversion vor dem Kauf.

Wie wir die Ware erhalten:Nach dem Kauf werden die Aktivierungsinformationen per E-Mail an das Postfach der Bestellung gesendet und Sie können den entsprechenden Produktaktivierungscode im persönlichen Center, Meine Bestellung, ansehen.

Anzahl der Geräte:Ein Computer kann installiert werden.

Computer ersetzen:Der ursprüngliche Computer wird deinstalliert und der neue Computer aktiviert.

Aktivierung:Zu hinzufügen.

Besondere Hinweise:Zu hinzufügen.

Referenzen:https://www.oreans.com/help/tm/

Kooperationsanfrage

{{ app.qa.openQa.Q.title }}