로그인하지 않으셨습니다. 로그인 후 더 나은 경험을 누려보세요.

Code Virtualizer 코드 가상화 혼동 시스템 도구 소프트웨어

Code Virtualizer 코드 가상화 혼동 시스템 도구 소프트웨어

활동 규칙

1、활동 시간:{{ info.groupon.start_at }} ~ {{ info.groupon.end_at }}。

1、활동 시간:매진 즉시 멈추다。

2、그룹 구매 유효 기간:{{ info.groupon.expire_days * 24 }}시간。

3、그룹 구매 인원:{{ info.groupon.need_count }}명。

그룹 구매 주의사항

1、그룹 구매 프로세스: 참여/시작 및 결제 성공 - 유효 기간 내 요구 인원 충족 - 그룹 구매 성공!

2、유효 기간 내 활동 인원을 충족하지 못하면 그룹 구매가 실패하며, 결제 금액은 원래 경로로 환불됩니다.

3、그룹 구매 요구 인원 및 활동 시간은 상품별로 다를 수 있습니다. 활동 규칙을 확인해 주세요.

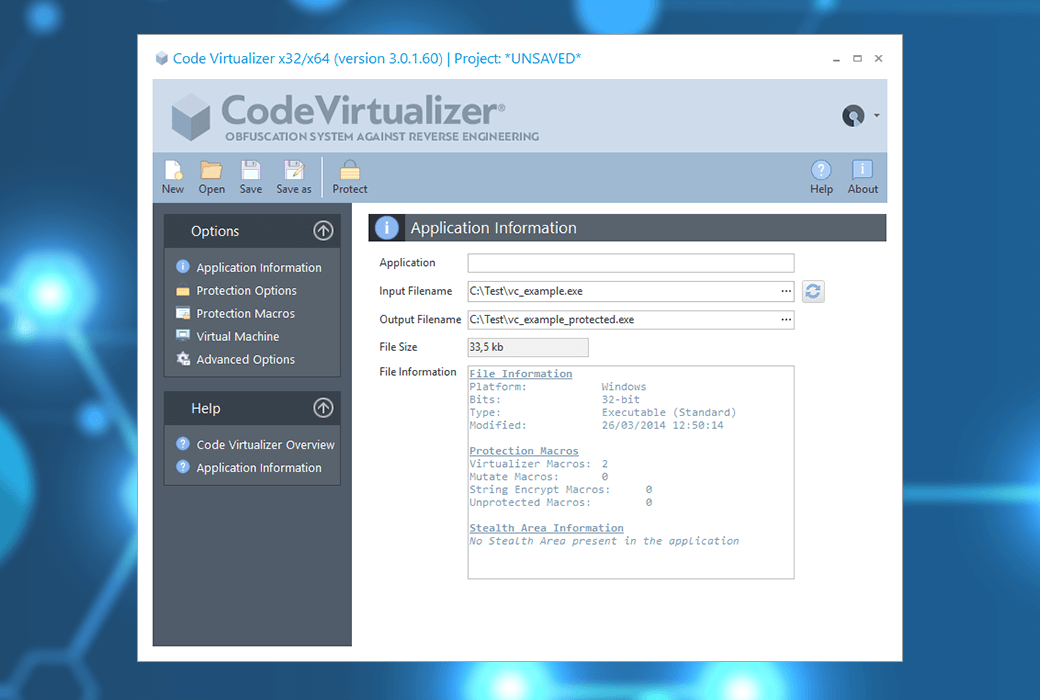

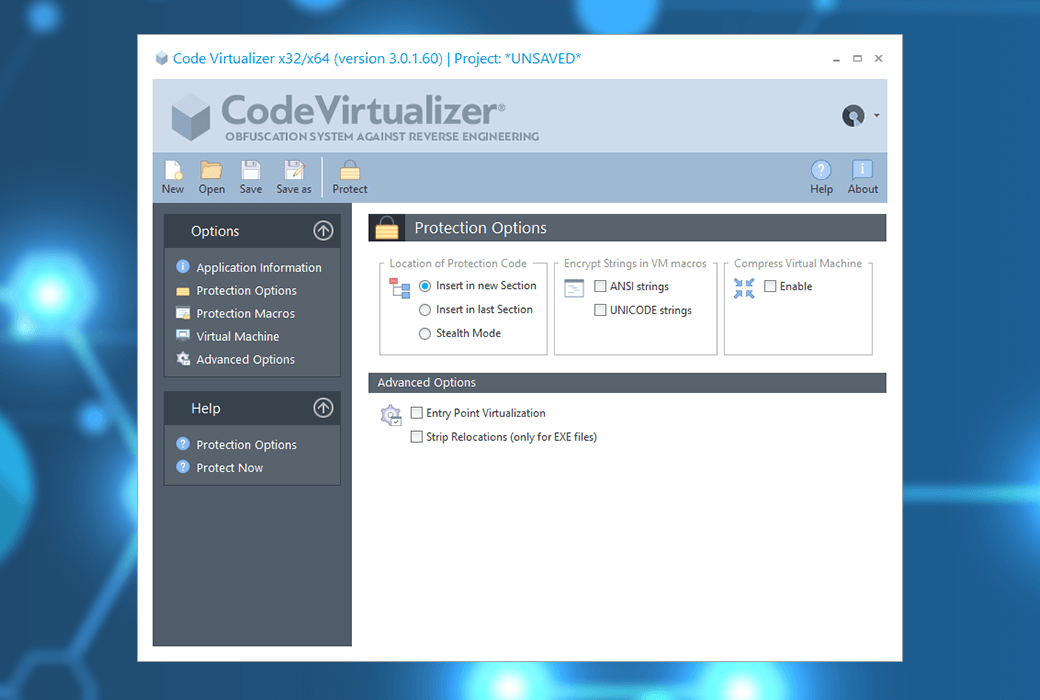

Code Virtualizer는 Windows, Linux 및 Mac 응용 프로그램 및 동적 라이브러리를 위한 강력한 코드 혼동 시스템입니다.코드 가상화 기반의 강력한 혼동 코드를 통해 개발자가 리버스 엔지니어링의 위협으로부터 민감한 코드 영역을 보호할 수 있도록 지원합니다.

Code Virtualizer는 원래 코드(x86/x64 또는 ARM64 명령어)를 내부 가상 시스템에서만 이해할 수 있는 가상 운영 코드로 변환합니다.이러한 가상 운영 코드와 가상 시스템 자체는 보호된 각 애플리케이션에 고유하므로 Code Virtualizer에 대한 일반적인 공격을 피할 수 있습니다.

Code Virtualizer는 x86/x64 또는 ARM64 기본 PE, ELF 또는 Mach-O 파일(예: 실행 파일/EXEs, 시스템 서비스, DLLs, OCXs, ActiveX 컨트롤, 공유 객체, 화면 보호기 및 장치 드라이버)을 포함하여 중요한 코드 영역을 보호합니다.

리버스 엔지니어링에 대한 기본 사항

응용 프로그램이 생성되면 컴파일러는 응용 프로그램 소스 코드를 기계 언어 코드로 구성된 여러 대상 파일로 컴파일합니다.그런 다음 대상 파일이 링크되어 최종 실행 파일을 만듭니다.

공격자가 컴파일된 응용 프로그램을 해독하려고 할 때, 그는 컴퓨터 언어 코드를 더 이해하기 쉬운 코드 (예: 어셈블 코드 또는 고급 프로그래밍 언어) 로 역컴파일한 다음 역컴파일된 코드에서 연구하는 역컴파일 도구를 사용합니다.

공격자가 대상 응용 프로그램에 대해 충분히 알고 있으면 컴파일된 응용 프로그램을 수정하여 동작을 변경할 수 있습니다.예를 들어, 공격자는 응용 프로그램에서 평가판 기간을 검사하는 루틴을 우회하여 영구적으로 실행할 수 있으며, 심지어 더 나쁜 것은 응용 프로그램이 등록된 것처럼 행동할 수 있다.

코드 가상화 대항 리버스 엔지니어링

코드 가상화는 특정 시스템의 바이너리 코드를 다른 기계가 이해할 수 있는 다른 바이너리 코드로 변환하는 것을 말한다.즉, 특정 기계의 명령 집합은 다른 기계가 이해할 수 있는 새로운 명령 집합으로 변환됩니다.다음 그림은 Intel x86 명령 블록에서 RISC 32비트 CPU와 같은 다른 시스템으로 새 명령 세트를 변환하는 프로세스를 보여줍니다.

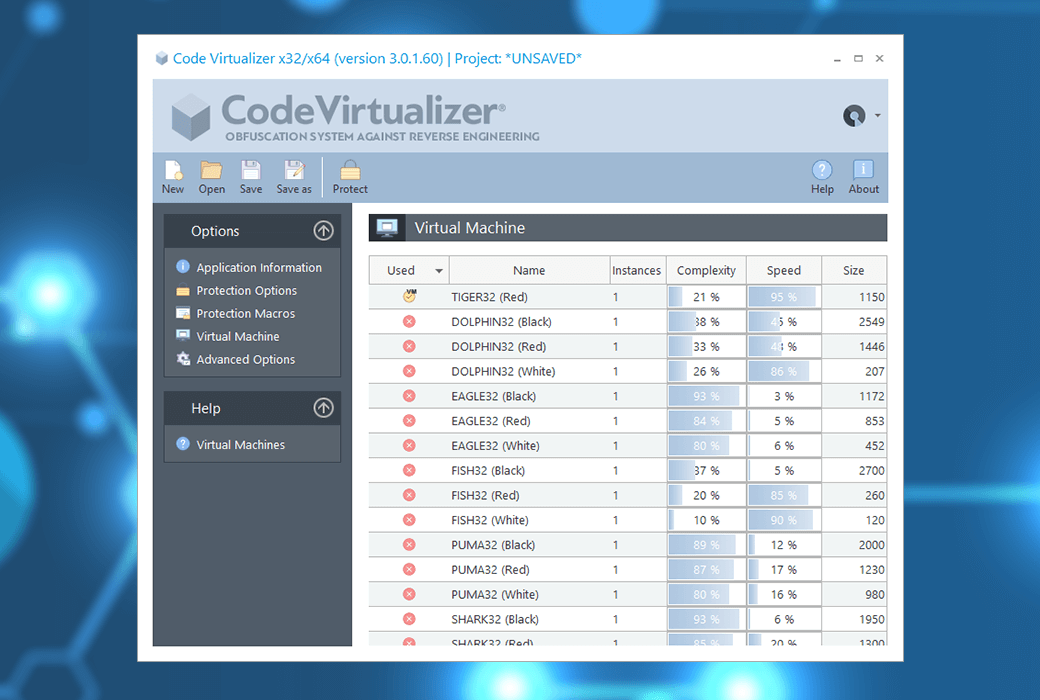

Code Virtualizer는 고유한 명령 집합을 가진 여러 유형의 가상 머신을 생성할 수 있습니다.즉, 특정 x86/x64 또는 ARM64 명령 블록이 각 가상 시스템의 다른 명령 세트로 변환되어 공격자가 x86/x64 또는 ARM64 명령에서 변환된 후 생성된 가상 운영 코드를 인식하지 못하도록 방지할 수 있습니다.다음 그림은 x86 명령 블록을 다양한 가상 시스템에서 시뮬레이션할 수 있는 다양한 유형의 가상 운영 코드로 변환하는 방법을 보여줍니다.

공격자가 Code Virtualizer가 보호하는 코드 블록을 역컴파일하려고 할 때 원래 x86 명령을 찾을 수 없습니다.반대로 그는 새로운 지령집을 발견하게 되는데 그는 그 어떤 특수한 반컴파일러와도 식별할수 없다.이로 인해 공격자는 각 운영 코드의 작동 방식과 각 보호 애플리케이션의 특정 가상 머신의 작동 원리를 식별하는 매우 어려운 과정을 겪게 됩니다.Code Virtualizer는 가상 운영 코드의 실행과 각 고유한 가상 시스템에 대한 연구를 완전히 혼동하여 다른 사람이 가상 운영 코드의 실행 방식을 연구하는 것을 방지합니다.

코드 가상화가 현실 생활에서의 응용

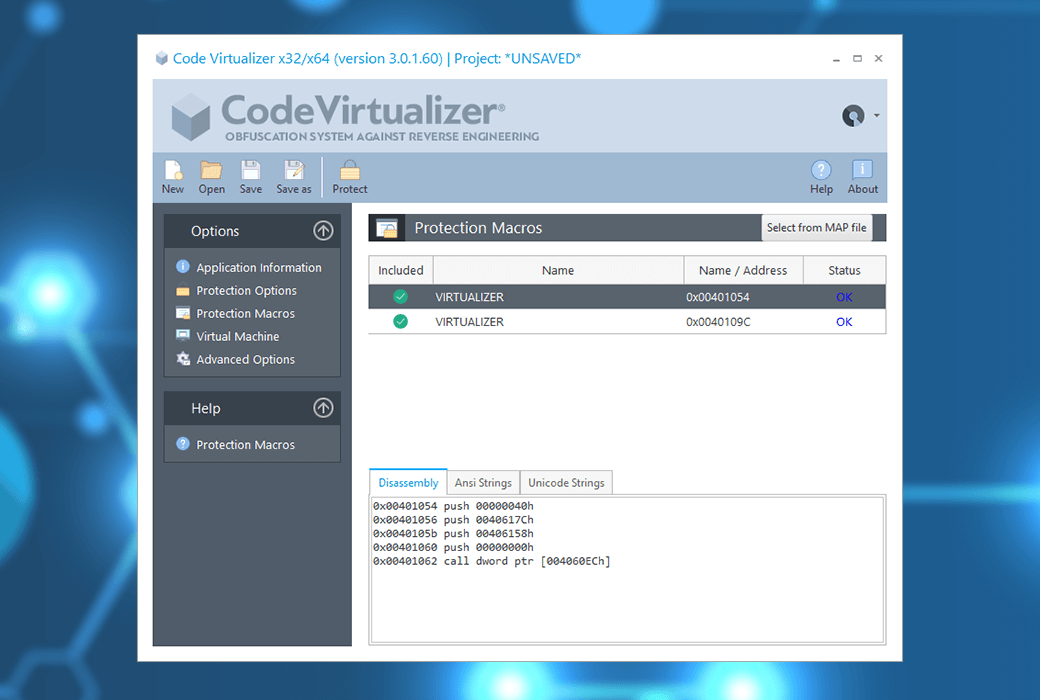

Code Virtualizer는 응용 프로그램, 라이브러리 및 장치 드라이버에 쉽게 포함될 수 있습니다.소스 코드에서 Code Virtualizer가 보호할 영역을 선택하기만 하면 됩니다.다음 예제에서는 C 응용 프로그램에서 코드 블록을 보호하는 방법을 보여 줍니다.

#include <stdio.h>

#include "VirtualizerSDK.h"

void main()

{

VIRTUALIZER_START // 보호할 영역은 여기서부터 시작합니다.

printf("Hello World");

VIRTUALIZER_END // 보호할 영역 끝

}

VIRTUALIZER_START 및 VIRTUALIZER_END 매크로는 가상 매크로이며 원래 응용 프로그램의 실행을 방해하지 않습니다.Code Virtualizer는 보호할 때만 이러한 코드 영역을 인식하고 고유한 가상 운영 코드로 변환한 다음 보호된 응용 프로그램이 실행될 때 가상 시스템에서 해당 운영 코드를 시뮬레이션합니다.

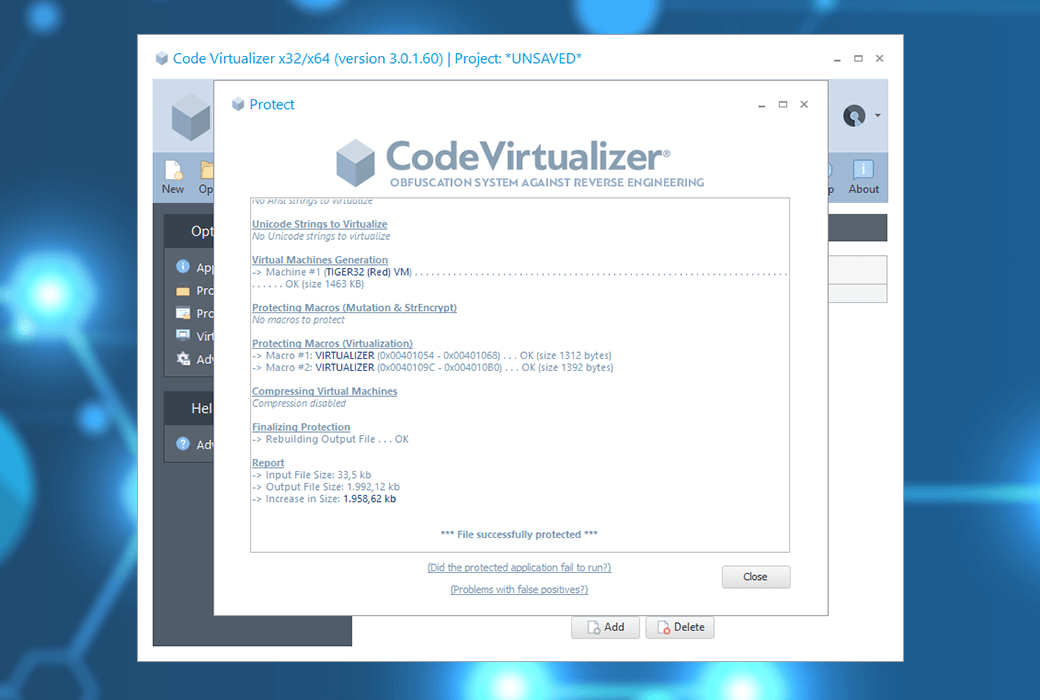

다음 그림은 Code Virtualizer에 의해 보호되기 전에 원래 컴파일된 응용 프로그램의 이미지와 변경 사항을 보여줍니다.

그림에서 볼 수 있듯이 Code Virtualizer는 실행 시 가상 운영 코드를 에뮬레이션하기 위해 생성된 가상 머신을 보호 응용 프로그램의 끝에 포함해야 합니다.

Code Virtualizer는 다른 사람이 입력한 일련 번호를 확인하여 응용 프로그램의 루틴을 등록하는 등 민감한 코드를 검사하지 못하도록 하는 강력한 기술입니다.또한 Code Virtualizer는 보호 응용 프로그램의 헤드를 약간 수정하여 Code Virtualizer 위에 문제 없이 압축기 또는 기타 소프트웨어 보호 도구를 추가할 수 있습니다.

Windows 장치 드라이버 개발자이고 장치 드라이버를 보호할 솔루션이 없을 때 무시되는 경우 Code Virtualizer는 32비트 및 64비트 드라이버용 어플리케이션 및 DLL과 동일한 기술을 제공하여 장치 드라이버를 보호합니다.

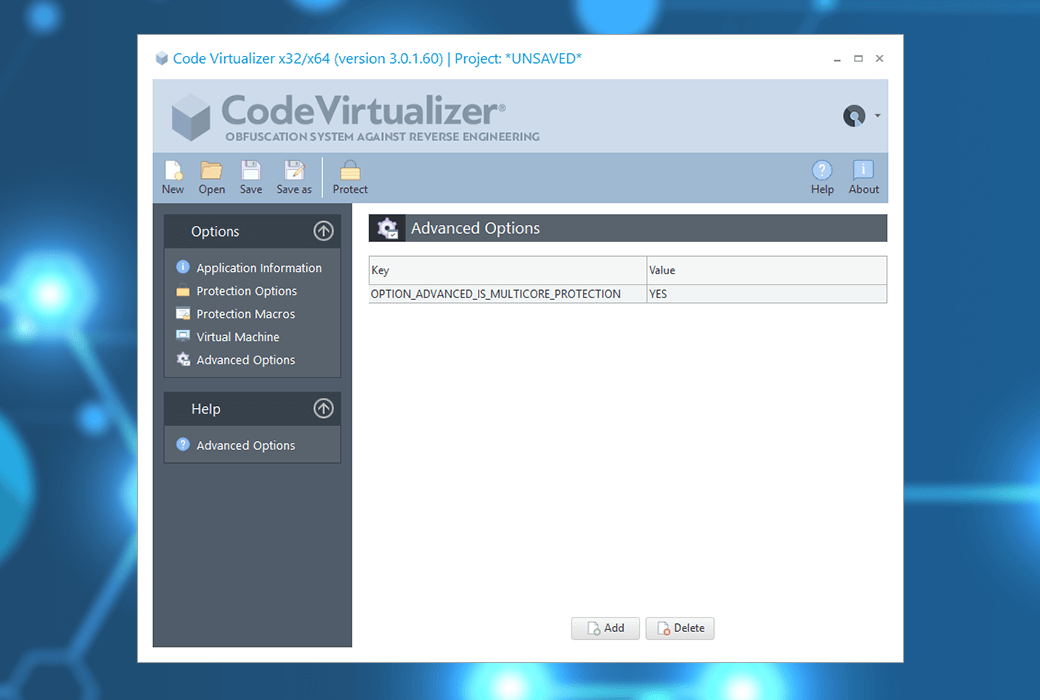

다음은 Code Virtualizer® 주요 기능:

- 여러 가상 머신을 통한 혼동

- 보호되는 애플리케이션마다 고유한 보호 기능 제공

- x86/x64/ARM64 애플리케이션, 라이브러리 및 장치 드라이버 보호

- 고급 변이 엔진

- 동적 라이브러리 및 장치 드라이버를 보호하기 위해 코드 재배치

- 고유한 가상 시스템에서 x86/x64/ARM64 운영 코드를 가상화/시뮬레이션

- 각 보호 애플리케이션마다 고유한 가상 운영 코드

- 모든 압축기 / 보호기와 완벽하게 호환

- 명령행 보호

- 그리고 그 이상!

공식 웹 사이트:https://www.oreans.com/CodeVirtualizer.php

다운로드 센터:https://codevirtualizer.apsgo.cn

배송 시간:수동 처리

실행 플랫폼:Windows

인터페이스 언어:영어 인터페이스 디스플레이가 지원됩니다.

업데이트 지침:구매 후 1년 유지 보수 업데이트가 지원됩니다.

구입 전 평가판:구매하기 전에 무료로 사용해 볼 수 있습니다.

배송 방법:구매 후, 활성화 정보는 주문 시 이메일로 발송되며, 동시에 개인 센터, 내 주문에서 해당 제품 활성화 코드를 볼 수 있다.

장치 수:컴퓨터 한 대를 설치할 수 있다.

컴퓨터 교체:원본 컴퓨터 마운트 해제, 새 컴퓨터 활성화.

부트를 활성화하려면:추가할 예정입니다.

특수 지침:추가할 예정입니다.

협력 문의

{{ app.qa.openQa.Q.title }}